这是一个非常经典且重要的 Web 开发问题,理解它需要从几个层面入手:

- 问题的根源:什么是 Session?它如何工作?

- 为什么 Session 会“失效”或“无法共享”?——跨域的本质

- 解决方案:从简单到复杂,从推荐到不推荐

问题的根源:Session 的工作原理

要明白 Session 是什么以及它如何与浏览器交互。

-

Session 是什么?

- Session 是一种服务器端的机制,用于在多个 HTTP 请求之间保存特定用户的状态信息,用户登录后,服务器需要知道“这个请求是来自刚才登录成功的用户A”,而不是另一个未登录的用户B。

- 当用户第一次访问服务器时(比如登录成功),服务器会创建一个

Session对象,并为其分配一个唯一的 ID,称为Session ID(通常是一个很长的字符串)。 - 服务器会将这个

Session ID和用户数据(如用户名、角色等)存储在服务器内存、数据库或缓存(如 Redis)中。 - 服务器会将这个

Session ID通过 HTTP 响应头中的Set-Cookie字段发送给用户的浏览器。

-

浏览器如何处理?

- 浏览器收到

Set-Cookie后,会自动将Session ID存储起来,这个存储是有“作用域”的,它通常包含domain和path属性。 - 之后,浏览器只要向同一个域名的服务器发起请求,就会自动在 HTTP 请求头的

Cookie字段中带上这个Session ID。

- 浏览器收到

-

服务器如何识别?

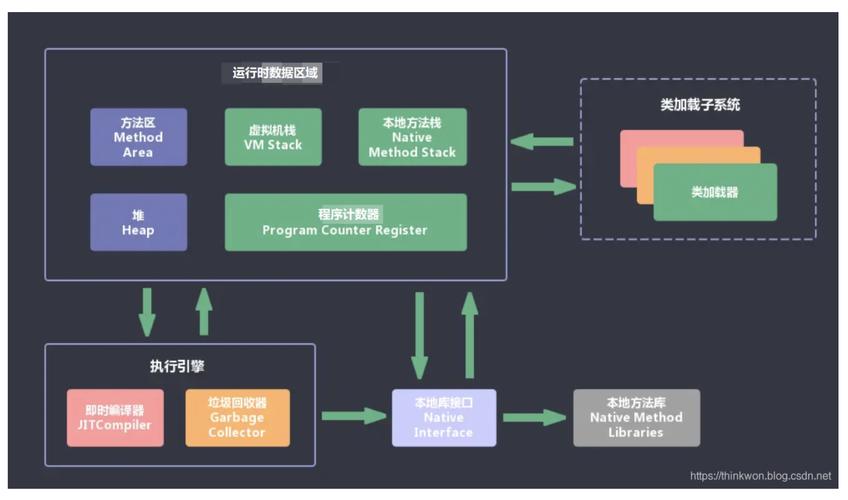

(图片来源网络,侵删)

(图片来源网络,侵删)- 服务器收到请求后,从请求头的

Cookie字段中取出Session ID。 - 然后根据这个

Session ID去服务器自己的存储(内存/数据库/Redis)中查找对应的用户数据。 - 找到了,就说明用户已登录,可以继续处理业务逻辑;找不到,就说明用户未登录或会话已过期。

- 服务器收到请求后,从请求头的

核心要点:Session 的维系依赖于浏览器自动携带 Cookie,而 Cookie 的携带是有严格域名限制的。

为什么 Session 会“失效”?——跨域的本质

“跨域”(Cross-Origin)是浏览器的同源策略(Same-Origin Policy)导致的,同源策略是浏览器最核心、最基本的安全功能之一,它限制了从一个源加载的文档或脚本如何与另一个源的资源进行交互。

什么是“同源”? 如果两个页面的协议、域名(或IP)、端口三者都完全相同,则它们是同源的,任何一个不同,就是跨域。

| URL | http://www.example.com/dir/page.html |

是否同源 | 原因 |

|---|---|---|---|

| 同源 | http://www.example.com/dir/other.html |

是 | 协议、域名、端口都相同 |

| 跨域 | https://www.example.com/dir/page.html |

否 | 协议不同 (http vs https) |

| 跨域 | http://www.example.com:81/dir/page.html |

否 | 端口不同 (80 vs 81) |

| 跨域 | http://api.example.com/dir/page.html |

否 | 域名不同 (www.example.com vs api.example.com) |

| 跨域 | http://www.other.com/dir/page.html |

否 | 域名不同 |

问题所在:

当你有一个前端应用(http://www.frontend.com)需要调用后端 API(http://api.backend.com)时,就发生了跨域。

- 用户在

www.frontend.com登录成功。 - 后端

api.backend.com在响应头中设置Set-Cookie: sessionId=xxxx; Path=/; Domain=api.backend.com。 - 浏览器收到了这个

Cookie,并存储起来,但这个Cookie的Domain是api.backend.com。 - 前端应用通过 JavaScript(如

fetch或axios)向api.backend.com发起请求。 - 关键点:浏览器不会自动为这个跨域请求带上

api.backend.com域下的Cookie!因为这违反了同源策略的安全原则,浏览器默认不会将 Cookie 发送到与当前页面源不同的服务器。

结果:后端 api.backend.com 收到的请求中没有 sessionId,因此无法找到对应的 Session,会认为用户未登录,导致 Session 失效或无法共享。

解决方案

解决这个问题的核心思想是:让浏览器能够安全地为跨域请求携带 Cookie,以下是几种主流的解决方案,按推荐程度排序。

CORS (Cross-Origin Resource Sharing) + withCredentials

这是目前最标准、最推荐的解决方案,它不是绕过同源策略,而是通过服务器明确告诉浏览器:“我信任你,你可以为我的跨域请求带上 Cookie”。

实现步骤:

-

前端配置: 在发起跨域请求时,必须设置

withCredentials标志为true,这告诉浏览器:“我希望这个请求携带 Cookie”。使用

fetch:fetch('http://api.backend.com/user/profile', { method: 'GET', credentials: 'include' // 关键! })使用

axios:axios.get('http://api.backend.com/user/profile', { withCredentials: true // 关键! }); -

后端配置: 后端服务器(Java)需要在响应头中添加特定的 CORS 头信息。

Access-Control-Allow-Origin: 不能是 ,必须明确指定允许的源(如http://www.frontend.com),因为携带 Cookie 的请求不能使用通配符。Access-Control-Allow-Credentials: 必须设置为true,这是允许携带 Cookie 的关键。Access-Control-Allow-Headers: 列出允许的请求头,如Content-Type。Access-Control-Allow-Methods: 列出允许的请求方法,如GET,POST。

Java 后端实现(以 Spring Boot 为例):

你可以通过配置一个

WebMvcConfigurer来全局设置 CORS。import org.springframework.context.annotation.Configuration; import org.springframework.web.servlet.config.annotation.CorsRegistry; import org.springframework.web.servlet.config.annotation.WebMvcConfigurer; @Configuration public class CorsConfig implements WebMvcConfigurer { @Override public void addCorsMappings(CorsRegistry registry) { registry.addMapping("/**") // 对所有路径生效 .allowedOrigins("http://www.frontend.com") // 允许的前端源 .allowedMethods("GET", "POST", "PUT", "DELETE", "OPTIONS") // 允许的HTTP方法 .allowedHeaders("*") // 允许所有请求头 .allowCredentials(true) // 允许携带Cookie .maxAge(3600); // 预检请求的有效期,单位为秒 } }或者,在 Controller 方法上使用注解(更精细的控制):

import org.springframework.web.bind.annotation.CrossOrigin; import org.springframework.web.bind.annotation.GetMapping; import org.springframework.web.bind.annotation.RestController; @RestController @CrossOrigin(origins = "http://www.frontend.com", allowCredentials = "true") public class MyController { @GetMapping("/user/profile") public String getProfile() { // ... 从Session中获取用户信息并返回 return "User Profile Data"; } }

优点:标准、安全、灵活。 缺点:需要前后端同时配合配置。

统一域名,子路径部署

这是一种架构层面的解决方案,通过避免跨域来从根本上解决问题。

做法: 将前端应用和后端 API 部署在同一个主域名下的不同子路径。

- 前端应用:

http://www.example.com - 后端 API:

http://www.example.com/api

为什么这样可行?

因为它们的源是相同的(协议、域名、端口都一样),浏览器会认为它们是同一站点的不同部分,Cookie 的共享是默认行为。

- 用户在

www.example.com登录,后端设置Set-Cookie: sessionId=xxxx; Path=/; Domain=www.example.com。 - 当前端页面通过 JavaScript 请求

/api/user/profile时,浏览器会自动带上www.example.com域下的Cookie。 - 后端(如 Nginx)可以根据请求路径(

/api)将请求反向代理到真正的后端服务(如运行在 8080 端口的 Java 应用)。

Nginx 配置示例:

server {

listen 80;

server_name www.example.com;

# 前端静态文件

location / {

root /var/www/frontend;

try_files $uri $uri/ /index.html;

}

# 后端API代理

location /api/ {

proxy_pass http://localhost:8080/; # 代理到后端服务

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

# ... 其他代理设置

}

}

优点:架构清晰,无需特殊处理 Cookie,性能较好。 缺点:需要统一的域名和部署策略,对于独立部署的前后端项目不适用。

Token 机制(如 JWT)

这是目前非常流行的一种无状态解决方案,它完全绕开了 Session 和 Cookie 的跨域问题。

核心思想:

不再依赖服务器端的 Session,而是将用户信息加密成一个 Token(JSON Web Token - JWT),在用户登录后返回给前端,之后前端每次请求都主动在 HTTP 头(如 Authorization)中携带这个 Token。

工作流程:

- 登录:用户提交用户名密码 -> 后端验证成功 -> 生成一个包含用户信息的 JWT -> 返回给前端。

- 后续请求:前端将 JWT 存储在

localStorage或sessionStorage中,每次请求 API 时,在Authorization头中附加Bearer <token>。Authorization: Bearer eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9... - 后端验证:后端收到请求后,从

Authorization头中取出 Token,验证其签名和有效性,如果有效,就认为用户已授权,并从 Token 中解析出用户信息。

为什么能解决跨域? 因为 Token 是存储在 JavaScript 变量中,由前端代码手动添加到 HTTP 请求头里的,这完全不依赖于浏览器的 Cookie 机制,因此完全不受同源策略的影响。

优点:

- 彻底解决跨域问题:不依赖 Cookie。

- 无状态:服务器不需要存储 Session,易于水平扩展,适合微服务架构。

- 安全性高:Token 可以设置过期时间,并且包含了签名,防止篡改。

缺点:

- Token 存储问题:需要妥善处理 Token 的存储(

localStorage有 XSS 风险,HttpOnly Cookie又回到了原点)和刷新机制。 - 退出登录问题:由于是无状态的,服务器无法主动让 Token 失效,除非引入黑名单机制或设置很短的过期时间,否则 Token 在过期前一直有效。

总结与对比

| 方案 | 核心原理 | 优点 | 缺点 | 适用场景 |

|---|---|---|---|---|

| CORS + Credentials | 服务器授权浏览器跨域携带 Cookie | 标准、安全、灵活 | 前后端需配合配置 | 绝大多数现代 Web 应用的首选,特别是前后端分离项目。 |

| 统一域名部署 | 避免跨域,让 Cookie 默认共享 | 架构清晰,无需特殊处理 | 需要统一域名和部署策略 | 公司内部项目、传统单体应用、希望简化架构的场景。 |

| Token (JWT) | 用请求头传递加密凭证,绕过 Cookie | 彻底解决跨域、无状态、易扩展 | Token 管理(存储、刷新、注销)复杂 | 现代前后端分离、移动端、微服务架构的首选。 |

最终建议:

- 如果你正在开发一个新的前后端分离项目,强烈推荐使用方案三(JWT Token 机制),它是目前业界的主流,更具扩展性和现代性。

- 如果你的项目已经基于 Session,且不想大规模改造,方案一(CORS + Credentials) 是最直接、最有效的“救火”方案。

- 如果你的项目架构可控,且希望简化问题,可以考虑方案二(统一域名部署),但这通常在项目设计初期就需要确定。