(主标题+副标题组合,兼顾SEO与吸引力)

OpenVPN搭建教程:从零开始,手把手教你搭建自己的安全VPN(2025最新版) 详细图文步骤,支持Windows/Mac/Linux/安卓/iOS,告别上网限制,保护数据隐私

Meta Description)

还在为寻找稳定可靠的OpenVPN教程发愁?本文提供2025年最新、最详细的OpenVPN搭建全攻略,从服务器选择到客户端配置,图文并茂,涵盖Windows、Mac、Linux、安卓、iOS全平台,手把手教你搭建专属安全VPN,轻松访问全球网络,保护个人数据隐私,小白也能轻松上手!

引言:为什么你需要自己搭建OpenVPN?

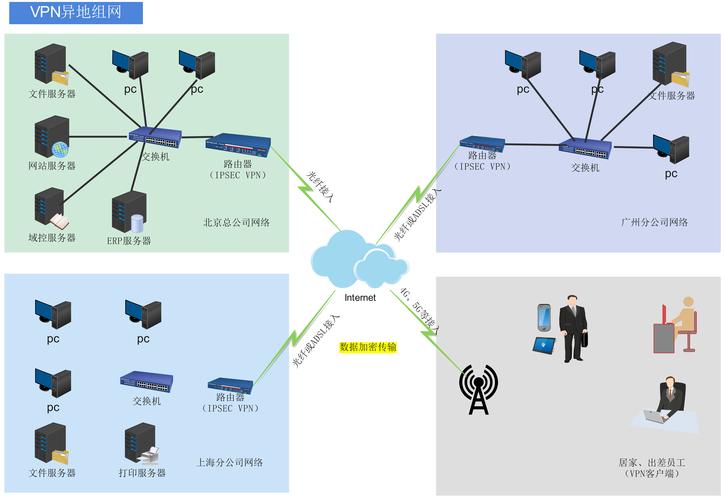

在数字化时代,网络安全和隐私保护变得越来越重要,无论是想访问地域限制的网站、使用公共Wi-Fi时保护数据安全,还是进行远程办公,一款可靠的VPN都是必不可少的工具。

市面上的VPN服务琳琅满目,但鱼龙混杂,存在记录日志、速度慢、不稳定甚至安全风险等问题。自己搭建OpenVPN,就像是拥有了一辆专属的“安全装甲车”,你可以:

- 掌控数据: 所有流量都经过你的服务器,无需担心第三方窃取。

- 稳定可靠: 服务器资源独享,不受公共用户影响。

- 无限带宽: 无需担心服务商的流量限制。

- 学习成长: 作为程序员,掌握服务器搭建是一项核心技能。

本教程将使用业界黄金标准 OpenVPN,配合 Easy-RSA 进行证书管理,为你提供一条清晰、安全的搭建路径。

准备工作:搭建前,你需要什么?

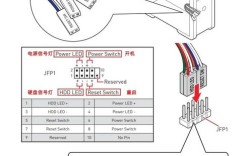

在开始之前,请确保你已准备好以下几样东西:

-

一台VPS(云服务器): 这是搭建VPN的核心。

- 推荐系统: Ubuntu 20.04 LTS 或 22.04 LTS,系统稳定,文档丰富,社区支持好。

- 最低配置: 1核CPU、1GB内存、20GB硬盘、流量充足的套餐。

- 推荐服务商: Vultr、DigitalOcean、阿里云、腾讯云等(选择你所在地区或目标地区的节点)。

- 重要提示: 购买前请确保该服务商的IP地址在你所在地区不被屏蔽。

-

基本的Linux命令行操作能力: 你需要知道如何通过SSH连接服务器,以及一些基本的命令(如

ls,cd,apt,wget)。 -

一台可以上网的电脑/手机。

(图片来源网络,侵删)

(图片来源网络,侵删)

详细教程:分步搭建你的OpenVPN服务器

我们将整个过程分为五个步骤:环境准备 -> 安装OpenVPN -> 配置服务 -> 生成客户端证书 -> 连接测试。

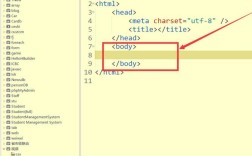

步骤1:连接服务器并更新系统

通过SSH工具(如PuTTY、Terminal)连接到你的VPS。

# 替换 'your_server_ip' 为你的VPS公网IP ssh root@your_server_ip

登录成功后,首先更新系统软件包列表并升级已安装的包:

apt update && apt upgrade -y

步骤2:安装OpenVPN和Easy-RSA

OpenVPN依赖 openvpn 和 easy-rsa 包。easy-rsa 是用来管理PKI(Public Key Infrastructure,公钥基础设施)的利器,用于生成服务器和客户端的证书与密钥。

apt install openvpn easy-rsa -y

步骤3:配置PKI(证书颁发机构)

这是最关键的一步,用于生成安全的加密证书。

-

创建一个 easy-rsa 工作目录:

make-cadir ~/openvpn-ca cd ~/openvpn-ca

-

编辑

vars文件,设置变量: 这将简化后续的证书生成过程,避免每次手动输入信息。nano vars

找到以下行,并修改为你自己的信息(可以随意填写,但保持一致):

set_var EASYRSA_REQ_COUNTRY "CN" set_var EASYRSA_REQ_PROVINCE "Beijing" set_var EASYRSA_REQ_CITY "Beijing" set_var EASYRSA_REQ_ORG "MyVPN" set_var EASYRSA_REQ_EMAIL "admin@myvpn.com" set_var EASYRSA_REQ_OU "MyVPN CA"

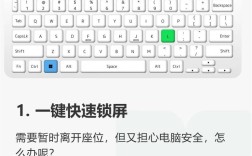

保存并退出(在nano中按

Ctrl+X,Y,再回车)。 -

初始化PKI并创建根证书(CA):

./easyrsa init-pki ./easyrsa build-ca nopass

过程中会询问

Common Name,直接按回车使用默认值(Easy-RSA CA)。 -

为服务器生成证书和密钥:

./easyrsa gen-req server nopass ./easyrsa sign-req server server

在

sign-req步骤,会问你Please confirm your request details...,输入yes并回车。 -

生成Diffie-Hellman参数: 这个参数用于增强前向安全性,生成过程可能需要几分钟时间。

./easyrsa gen-dh

-

生成HMAC签名以增强TLS验证:

openvpn --genkey --secret pki/ta.key

-

将生成的文件复制到OpenVPN配置目录:

cp pki/ca.crt /etc/openvpn/ cp pki/issued/server.crt /etc/openvpn/ cp pki/private/server.key /etc/openvpn/ cp pki/dh.pem /etc/openvpn/ cp pki/ta.key /etc/openvpn/

步骤4:配置OpenVPN服务器

-

创建服务器配置文件:

nano /etc/openvpn/server.conf

粘贴进去,这是一个功能完善的配置模板。

port 1194 proto udp dev tun ca ca.crt cert server.crt key server.key dh dh.pem server 10.8.0.0 255.255.255.0 ifconfig-pool-persist /var/log/openvpn/ipp.txt push "redirect-gateway def1 bypass-dhcp" push "dhcp-option DNS 8.8.8.8" push "dhcp-option DNS 8.8.4.4" keepalive 10 120 tls-crypt ta.key user nobody group nogroup persist-key persist-tun status /var/log/openvpn/openvpn-status.log verb 3 explicit-exit-notify 1

配置说明:

port 1194:默认端口,你可以修改为其他未被占用的端口(如443)以提高穿透性。proto udp:使用UDP协议,速度更快,抗干扰能力强。server 10.8.0.0 255.255.255.0:定义VPN客户端的虚拟IP地址段。push "redirect-gateway...":强制客户端所有流量都通过VPN。push "dhcp-option DNS...":为客户端指定DNS服务器,防止DNS劫持。user nobody / group nogroup:以低权限用户运行,提高安全性。

-

启用IP转发: 编辑

/etc/sysctl.conf文件:nano /etc/sysctl.conf

找到并取消注释(或添加)这一行:

net.ipv4.ip_forward=1

保存后,立即生效:

sysctl -p

-

配置防火墙(以UFW为例):

# 允许SSH连接(防止自己把自己锁在外面) ufw allow OpenSSH # 允许OpenVPN端口(UDP 1194) ufw allow 1194/udp # 启用防火墙 ufw enable

输入

y确认。

步骤5:启动OpenVPN服务并设置开机自启

# 启动服务 systemctl start openvpn@server # 设置开机自启 systemctl enable openvpn@server

检查服务状态,确保显示 active (running):

systemctl status openvpn@server

生成并配置客户端配置文件

服务器端已经配置好了,现在我们需要为我们的设备生成一个客户端配置文件。

-

回到

~/openvpn-ca目录,为客户端生成证书: (将client1替换为你喜欢的客户端名称)cd ~/openvpn-ca ./easyrsa gen-req client1 nopass ./easyrsa sign-req client client1

-

创建客户端配置文件目录:

mkdir ~/client-configs mkdir ~/client-configs/keys

-

复制模板文件和密钥:

cp ~/openvpn-ca/pki/ca.crt ~/client-configs/keys/ cp ~/openvpn-ca/pki/issued/client1.crt ~/client-configs/keys/ cp ~/openvpn-ca/pki/private/client1.key ~/client-configs/keys/ cp /usr/share/doc/openvpn/examples/sample-config-files/client.conf ~/client-configs/base.conf

-

编辑客户端基础配置文件:

nano ~/client-configs/base.conf

修改以下几处:

client dev tun proto udp remote your_server_ip 1194 # 将 your_server_ip 替换为你的VPS公网IP resolv-retry infinite nobind persist-key persist-tun remote-cert-tls server cipher AES-256-CBC auth SHA256 key-direction 1 script-security 2

-

整合所有文件到一个完整的客户端配置文件: 创建一个简单的脚本来完成这个工作,方便生成多个客户端配置。

nano ~/client-configs/make_config.sh

#!/bin/bash # First argument: Client certificate name KEY_DIR=~/client-configs/keys BASE_CONFIG=~/client-configs/base.conf OUTPUT_DIR=~/client-configs cat ${BASE_CONFIG} \ <(echo -e '<ca>') \ ${KEY_DIR}/ca.crt \ <(echo -e '</ca>\n<cert>') \ ${KEY_DIR}/$1.crt \ <(echo -e '</cert>\n<key>') \ ${KEY_DIR}/$1.key \ <(echo -e '</key>\n<tls-crypt>') \ ${KEY_DIR}/ta.key \ <(echo -e '</tls-crypt>') \ > ${OUTPUT_DIR}/$1.ovpn保存后,赋予执行权限:

chmod +x ~/client-configs/make_config.sh

-

生成最终的客户端配置文件:

~/client-configs/make_config.sh client1

在

~/client-configs目录下,你会得到一个名为client1.ovpn的文件,这就是你的客户端配置文件!

连接OpenVPN(客户端配置)

Windows/macOS/Linux

- 下载客户端: 官方客户端 OpenVPN Connect。

- 导入配置: 将

client1.ovpn文件直接拖拽到已安装的OpenVPN Connect客户端窗口中,它会自动导入。 - 连接: 在客户端列表中找到你的配置,点击连接,输入你在生成证书时设置的密码(如果设置了的话),即可成功连接。

Android/iOS

- 下载客户端: 在Google Play或App Store搜索并下载 OpenVPN Connect。

- 导入配置: 将

client1.ovpn文件传输到手机上(如通过邮件、微信发送),然后使用文件管理器或浏览器打开该文件,系统会提示你用OpenVPN Connect打开并导入。 - 连接: 在App中找到配置并点击连接。

连接成功后,你可以访问 IPinfo.io 或类似网站,检查你的IP地址是否已更改为服务器的IP。

常见问题与进阶优化

Q1: 连接失败,无法获取地址?

- 检查防火墙: 确保VPS的防火墙(如UFW)和云服务商控制台的安全组都放行了1194/UDP端口。

- 检查日志: 在服务器上使用

journalctl -u openvpn@server -f查看实时日志,根据错误信息排查。

Q2: 速度很慢怎么办?

- 选择更优线路: 尝试购买VPS时选择地理位置更近或网络质量更好的服务商。

- 更换端口: 将

server.conf中的端口改为443(HTTPS) 或80(HTTP),这些端口通常不会被限制。 - 更换协议: 如果UDP被干扰,可以尝试将

proto改为tcp。

Q3: 如何添加更多用户?

- 回到 步骤4,重新为另一个用户生成证书(

client2),然后重复生成配置文件的步骤即可,每个用户都需要一个独立的.ovpn文件。

总结与安全提醒

恭喜!你已经成功搭建了属于自己的OpenVPN服务器,这不仅是一个实用的工具,更是你提升技术能力的一次宝贵实践。

重要安全提醒:

- 遵守当地法律法规: 请确保你搭建和使用VPN的行为符合所在国家或地区的法律法规。

- 定期更新: 关注OpenVPN和系统软件的更新,及时打补丁。

- 保护好你的私钥:

server.key和客户端的.key文件是核心,切勿泄露。

你可以放心地使用这个由你亲手打造的、安全可靠的VPN服务了,享受无拘无束的网络世界吧!

文章底部SEO优化

-

相关标签(Tags):

OpenVPN教程,VPN搭建,VPS,服务器配置,网络安全,隐私保护,Linux,Ubuntu,远程访问,科学上网,自建VPN,Easy-RSA -

引导评论/互动: “如果你在搭建过程中遇到任何问题,或者有更好的优化建议,欢迎在评论区留言讨论!你的分享可以帮助到更多的人。”

-

内部链接(假设网站有其他相关文章):