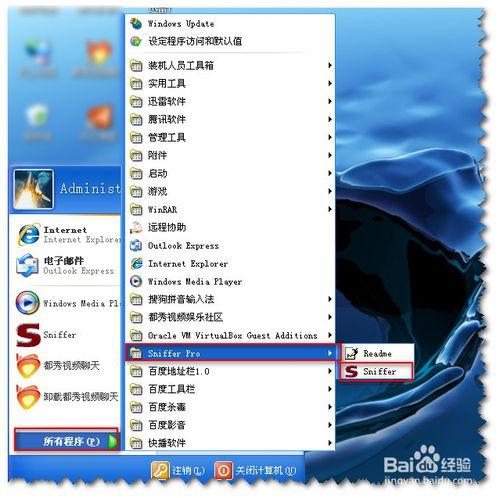

Sniffer(网络嗅探器)使用教程

第一部分:核心概念 - 什么是 Sniffer?

Sniffer(网络嗅探器) 就是一个可以“窃听”网络中数据流量的程序或设备,它的工作原理是:

- 监听模式:将网络接口(如网卡)设置为“混杂模式”(Promiscuous Mode),在正常模式下,网卡只接收发送给自己 MAC 地址的数据包,但在混杂模式下,网卡会接收经过它的所有数据包,无论目标是谁。

- 数据捕获:捕获这些经过的数据包。

- 数据解析:将捕获到的二进制数据包解析成人类可读的格式(如源/目标 IP 地址、端口号、协议类型、数据内容等)。

- 分析展示:将解析后的信息清晰地展示给用户,方便进行网络分析、故障排查或安全审计。

一个形象的比喻:想象一下,你在一个繁忙的办公室里,正常情况下你只收写给你自己的信件,而 Sniffer 就像是一个“信件监听器”,它会把办公室里所有经过的信件(数据包)都打开来看一遍。

第二部分:使用 Sniffer 的前奏 - 法律与道德警告

这是最重要的一步!在使用任何 Sniffer 之前,你必须了解这一点。

- 法律风险:在未经授权的情况下,对不属于你的网络进行嗅探是非法的,在许多国家和地区,这被视为网络入侵或侵犯隐私,可能导致严重的法律后果,包括罚款甚至监禁。

- 道德准则:即使你拥有技术能力,也不应该随意窥探他人的网络流量,这严重违反了职业道德和个人隐私。

合法使用场景:

- 网络管理员:用于监控公司内部网络,排查网络故障、分析带宽使用情况、检测异常流量。

- 安全专家:在获得明确授权后,进行渗透测试,发现网络中的安全漏洞。

- 开发者:调试应用程序,分析网络协议的交互过程(调试一个 HTTP 或 API 请求)。

- 学习者:在自己搭建的、完全隔离的实验环境中学习网络知识。

黄金法则:永远只在拥有所有权或获得明确书面授权的网络中使用 Sniffer。

第三部分:主流 Sniffer 工具介绍

工具主要分为两类:图形界面工具(适合初学者)和 命令行工具(功能强大,适合高级用户和自动化)。

| 工具名称 | 类型 | 平台 | 特点 |

|---|---|---|---|

| Wireshark | 图形界面 | Windows, macOS, Linux | 业界标准,功能最全面,社区庞大,教程丰富,强烈推荐初学者使用。 |

| tcpdump | 命令行 | Linux, macOS, BSD | Linux/Unix 系统下的经典工具,轻量级,非常适合在服务器上快速抓包和脚本化。 |

| Fiddler | 图形界面 | Windows | 主要用于调试 HTTP/HTTPS 流量,可以修改请求和响应,对 Web 开发者非常友好。 |

| Charles Proxy | 图形界面 | Windows, macOS, Linux | 类似 Fiddler,功能更强大,支持更多协议,是移动应用开发和调试的利器。 |

| NetworkMiner | 图形界面 | Windows | 专注于网络取证,能自动从数据包中提取文件、证书、哈希值等信息。 |

本教程将以最普及的 Wireshark 为例进行详细讲解。

第四部分:Wireshark 详细使用教程

步骤 1:安装与启动

- 下载:访问 Wireshark 官网 下载并安装适合你操作系统的版本。

- 安装提示:安装时,请务必勾选 "Install Npcap" 选项,Npcap 是一个数据包捕获库,是 Wireshark 在 Windows 上正常工作的关键。

- 启动:安装完成后,打开 Wireshark。

步骤 2:选择网络接口

启动后,你会看到一个接口列表,这代表你的电脑上所有可以用来抓包的网络连接(如以太网、Wi-Fi、虚拟网卡等)。

- 如何选择? 你想抓取哪个网络的数据,就选择哪个接口,你想抓取本机通过 Wi-Fi 上网的所有流量,就选择你的无线网卡接口。

- 小技巧:列表中每个接口后面都有一个绿色的数字,代表该接口上收到的数据包数量,如果你看到数字在跳动,说明有数据流量,说明选择正确。

步骤 3:开始捕获

- 开始捕获:在接口列表中,选中你想要抓包的接口,然后点击工具栏上的蓝色鲨鱼鳍图标(或者直接按

F5键)。 - 观察捕获过程:所有经过该接口的数据包都会被实时显示在下方的数据包列表中,你会看到源源不断的数据包被捕获进来。

步骤 4:停止捕获

当你抓取到足够的数据后,点击红色的方块按钮(或按 F6 键)停止捕获。

步骤 5:核心操作 - 过滤

捕获的数据包可能成千上万,直接看会非常混乱,过滤是使用 Sniffer 的核心技能。

Wireshark 提供了两种过滤器:

A. 显示过滤器

这是最常用、最强大的过滤器,它只显示符合条件的数据包,而不会删除其他数据包,在工具栏下方的 "Display Filter" 输入框中输入表达式。

- 按 IP 过滤:

ip.addr == 192.168.1.100:只显示与 IP 地址168.1.100相关的数据包。ip.addr != 192.168.1.1:显示除了168.1.1之外的所有数据包。

- 按协议过滤:

http:只显示 HTTP 协议的数据包。tcp:只显示 TCP 协议的数据包。dns:只显示 DNS 协议的数据包。

- 按端口过滤:

tcp.port == 80:只显示目标或源端口为 80 (HTTP) 的 TCP 数据包。udp.port == 53:只显示目标或源端口为 53 (DNS) 的 UDP 数据包。

- 组合过滤:

tcp.port == 443 and ip.addr == 8.8.8.8:只显示与8.8.8之间进行 HTTPS (443端口) 通信的数据包。http and host == www.baidu.com:只显示与www.baidu.com之间的 HTTP 流量。

B. 捕获过滤器

这种过滤器在数据包被捕获之前就进行过滤,可以大大减少捕获的数据量,节省磁盘空间和 CPU 资源,语法与显示过滤器不同,基于 tcpdump 的语法。

- 示例:

host 192.168.1.100:只捕获与168.1.100往来的数据包。tcp port 80:只捕获端口为 80 的 TCP 数据包。src host 10.0.0.1 and dst port 443:只捕获源地址为0.0.1且目标端口为 443 的数据包。

对于初学者,强烈建议先掌握显示过滤器。

步骤 6:分析数据包

在数据包列表中点击任意一个数据包,下方会分为三个部分显示详细信息:

- 数据包列表:显示捕获到的所有数据包的摘要信息(时间、源地址、目标地址、协议等)。

- 数据包详情:以树状结构展开数据包的各个协议层(以太网帧、IP 层、TCP/UDP 层、应用层协议等),点击每一层,可以看到该层的详细字段和值,这对于理解网络协议的工作原理非常有帮助。

- 数据包字节:以十六进制和 ASCII 码的形式显示数据包的原始内容,这是查看实际传输数据的“最终真相”。

实战分析:查看一个 HTTP 请求

- 在显示过滤器中输入

http并回车。 - 在数据包列表中找到一个 HTTP 请求(通常协议列显示为 "HTTP")。

- 点击它,在下方的 "数据包详情" 中展开 Hypertext Transfer Protocol 部分。

- 你会清楚地看到

GET /index.html HTTP/1.1这样的请求行,以及Host: www.example.com、User-Agent: ...等请求头信息。

第五部分:常见应用场景

-

网络故障排查

- 场景:网页打不开。

- 分析:抓包后,检查 DNS 请求是否成功(是否有

A记录返回),检查 TCP 三次握手是否正常,检查 HTTP 请求是否发出以及服务器是否返回了正确的响应(如200 OK或404 Not Found)。

-

分析网络性能

- 场景:网速很慢。

- 分析:使用过滤器(如

tcp.analysis.retransmission)查看是否存在大量数据包重传;使用Statistics -> IO Graphs查看流量随时间的变化,定位流量高峰或异常。

-

安全审计

- 场景:发现网络中有异常活动。

- 分析:使用

dns过滤器查看是否有大量异常的 DNS 请求(可能是 C&C 通信);使用tcp.port == 3389查看 RDP 暴力破解的迹象;查找包含敏感关键词(如 "password", "admin")的数据包。

-

学习与调试

- 场景:想了解一个 App 是如何与服务器通信的。

- 分析:在手机和电脑连接同一 Wi-Fi 的情况下,抓取手机 App 的流量,分析其 API 请求、数据格式和加密方式。

第六部分:进阶技巧与注意事项

- 抓取特定进程的流量:Wireshark 自带一个名为

dumpcap的命令行工具,可以配合netstat等工具,只抓取某个特定进程(如浏览器)发出的流量,避免噪音。 - 保存和加载捕获文件:抓包完成后,可以将其保存为

.pcapng格式,方便后续分析或与他人分享。 - 追踪流:在数据包列表中,右键点击一个数据包,选择 "Follow" -> "TCP Stream",Wireshark 会自动重组并显示这个 TCP 连接的完整请求和响应内容,非常直观!

- 注意性能:在高流量网络中长时间抓包可能会消耗大量 CPU 和磁盘 I/O,甚至导致系统卡顿,建议使用捕获过滤器或只抓取必要的时间段。

- 解密 HTTPS 流量:这是一个高级话题,如果需要解密 HTTPS 流量,必须在客户端(浏览器)或服务器端配置 SSL/TLS 代理,并将 Wireshark 指向该代理的根证书,才能解密,否则,你看到的将是加密后的密文。

Sniffer 是一个极其强大的网络分析工具,就像一把“双刃剑”,掌握它,意味着你拥有了洞察网络世界的“X光眼”。

再次强调:请务必遵守法律法规和道德准则,在合法授权的范围内使用它,从分析自己的网络流量开始,你会发现一个全新的网络世界,祝您学习愉快!