信息安全等级测评师培训教程大纲

本教程旨在帮助学员系统掌握等级测评的理论基础、技术方法、流程规范和实践技能,最终顺利通过中国信息安全测评中心组织的等级测评师考试,并成为一名合格的从业人员。

第一部分:理论基础与政策法规

目标: 理解国家信息安全等级保护制度的顶层设计、法律法规和政策要求,为后续测评工作奠定坚实的理论基础。

-

信息安全等级保护制度概述

- 等级保护制度的定义、发展历程和核心思想。

- 等级保护2.0标准体系的总体框架(GB/T 22239系列)。

- 关键政策文件解读:《网络安全法》、《数据安全法》、《个人信息保护法》与等级保护的关系。

-

等级保护核心标准详解

- GB/T 22239-2025《信息安全技术 网络安全等级保护基本要求》

- 通用要求(安全物理环境、安全通信网络、安全区域边界、安全计算环境、安全管理中心、安全管理制度、安全管理机构、安全管理人员、安全建设管理、安全运维管理)。

- 云计算、移动互联、物联网、工业控制系统、大数据等扩展要求。

- GB/T 28448-2025《信息安全技术 网络安全等级保护安全设计技术要求》

- 通用安全设计技术要求。

- 各级系统(S1-S5, A1-A5)的安全设计重点。

- GB/T 28449-2025《信息安全技术 网络安全等级保护测评要求》

- 测评工作的基本原则、流程和方法。

- 各级控制点的测评内容和判断依据。

- GB/T 25070-2025《信息安全技术 网络安全等级保护安全设计技术要求》 (与GB/T 28448配套,用于指导系统建设)

- GB/T 22239-2025《信息安全技术 网络安全等级保护基本要求》

学习建议: 这部分是考试和工作的“宪法”,必须精读标准原文,理解每个控制点的内涵和逻辑关系。

第二部分:等级测评流程与实践

目标: 掌握等级测评工作的完整生命周期,从项目启动到报告交付,熟悉每个阶段的任务、方法和输出物。

- 等级测评工作流程

- 项目启动与准备阶段

- 任务:签订合同、明确测评范围、组建测评团队、准备测评工具和文档。

- 输出:《测评项目计划》、《测评任务书》。

- 现场测评阶段

- 测评准备会: 与被测单位沟通,确认测评方案。

- 信息收集与分析: 资产梳理、网络拓扑分析、安全策略收集。

- 现场测评实施:

- 文档核查: 查看安全管理制度、操作规程、应急预案、培训记录等。

- 人员访谈: 与安全管理人员、运维人员、普通用户进行访谈。

- 实地查看: 检查机房环境、设备布局、物理安防措施。

- 技术测试: 这是核心环节,包括:

- 漏洞扫描: 使用Nessus、OpenVAS等工具进行主机和网络扫描。

- 配置核查: 使用自动化工具或手动检查操作系统、数据库、网络设备、中间件的安全配置。

- 渗透测试: 在授权范围内,模拟黑客攻击,验证系统的脆弱性(如Web应用漏洞、弱口令、权限绕过等)。

- 功能验证: 验证安全设备(防火墙、WAF、IDS/IPS等)的访问控制策略、日志审计功能是否生效。

- 分析与报告阶段

- 问题分析与风险评级:将发现的问题与标准条款进行比对,确定不符合项,并评估风险等级。

- 编写测评报告:撰写《等级测评报告》,包括系统概述、测评方法、测评结果、问题分析与风险等级、整改建议等。

- 报告评审与交付:内部评审,提交给委托方。

- 测评项目收尾阶段

资料归档、项目总结。

- 项目启动与准备阶段

学习建议: 结合实际案例,模拟整个测评流程,重点关注“技术测试”环节的动手能力。

第三部分:测评技术详解

目标: 深入掌握各项测评技术,能够独立发现、分析和验证系统中的安全问题。

-

物理安全测评

- 机房环境(温湿度、洁净度、电磁防护)。

- 物理访问控制(门禁、监控、访客管理)。

- 防盗窃、防破坏措施。

-

网络安全测评

- 网络架构: 网络区域划分(DMZ、核心区、接入区)、冗余备份。

- 访问控制: 防火墙、路由器ACL策略的有效性测试。

- 边界防护: 防火墙、WAF、IDS/IPS的规则配置和日志分析。

- 网络传输: 通信加密(如VPN、HTTPS)的验证。

- 网络设备安全: 路由器、交换机、防火墙等的安全配置基线核查。

-

主机安全测评

- 身份鉴别: 操作系统、数据库的登录口令复杂度、账户锁定策略、双因素认证。

- 访问控制: 文件/目录权限、用户/用户组权限的核查。

- 安全审计: 审计策略配置、日志的完整性和安全性。

- 入侵防范: 防病毒软件、主机入侵检测系统的安装和运行状态。

- 恶意代码防范: 防病毒软件的病毒库更新、实时防护状态。

- 资源控制: CPU、内存、磁盘、进程的资源限制。

-

应用安全测评

- 身份鉴别与会话管理: 登录逻辑、会话超时、会话固定防护。

- 访问控制: 功能权限、数据权限的测试(越权访问测试)。

- 输入验证: SQL注入、XSS、命令注入等漏洞的测试。

- 输出编码: 防止XSS、CSRF等攻击。

- 密码学应用: 密码存储(是否加盐哈希)、敏感数据传输加密。

- 错误处理: 错误信息是否泄露敏感信息。

-

数据安全与备份恢复测评

- 数据完整性: 验证数据在传输和存储过程中是否被篡改。

- 数据保密性: 验证敏感数据是否被加密。

- 备份与恢复: 备份策略的核查、备份介质的安全、恢复演练的有效性。

-

安全管理制度与人员安全测评

- 制度体系的完备性、时效性。

- 人员录用、培训、离岗等流程的合规性。

- 安全意识培训的开展情况。

学习建议: 这部分是技术核心,需要搭建自己的实验环境(如使用VMware/VirtualBox搭建靶机),亲手进行漏洞扫描、配置核查和简单的渗透测试。

第四部分:专项测评技术

目标: 掌握云计算、物联网、大数据等新兴领域的等级测评技术和方法。

-

云计算环境测评

- 责任共担模型的理解与测评。

- IaaS/PaaS/SaaS 各层的安全测评重点。

- 虚拟化安全(虚拟机隔离、 hypervisor安全)。

- 云平台自身的安全合规性。

-

物联网环境测评

- 感知层设备(传感器、RFID)的安全。

- 网络层(各种无线协议)的安全。

- 设备身份认证、数据传输安全。

-

大数据环境测评

- 数据全生命周期的安全。

- 数据存储与计算平台(如Hadoop、Spark)的安全配置。

- 数据脱敏、访问控制。

学习建议: 了解这些领域的基本架构和与传统信息系统的区别,掌握其特有的安全风险点和测评方法。

学习资源推荐

-

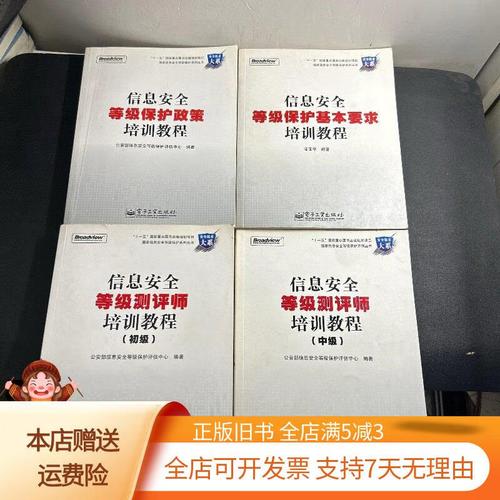

官方教材(最重要):

- 《信息安全等级测评师(初级/中级/高级)教程》:由中国信息安全测评中心组织编写,是考试的指定教材,内容全面且权威。

- 《信息安全等级保护政策培训教程》:公安部网络安全保卫局编写,侧重于政策法规解读。

-

核心国家标准(必须研读):

- GB/T 22239-2025《信息安全技术 网络安全等级保护基本要求》

- GB/T 28448-2025《信息安全技术 网络安全等级保护安全设计技术要求》

- GB/T 28449-2025《信息安全技术 网络安全等级保护测评要求》

- GB/T 25070-2025《信息安全技术 网络安全等级保护安全设计技术要求》

- (可以在国家标准全文公开系统免费下载)

-

在线课程与平台:

- 中国信息安全测评中心官网:会发布官方培训通知和课程信息。

- 国内知名安全厂商:如奇安信、天融信、启明星辰等,会提供与等保相关的线上/线下培训课程,内容实践性很强。

- MOOC平台:如Coursera、edX、学堂在线、慕课网等,搜索“信息安全”、“网络安全”、“渗透测试”等关键词,可以找到很多基础技术课程。

-

技术社区与工具:

- 漏洞库: CVE、NVD、CNVD(国家信息安全漏洞共享平台)。

- 安全论坛: FreeBuf、看雪学院、SecWiki,上面有大量技术文章、漏洞分析案例和测评经验分享。

- 必备工具:

- 漏洞扫描: Nessus, OpenVAS, AWVS

- Web代理/渗透测试: Burp Suite, ZAP

- 密码破解: John the Ripper, Hashcat

- 网络分析: Wireshark

- 基线核查: Bench, Lynis

备考建议

- 理论与实践结合: 不要只看书,一定要动手操作,搭建实验环境,复现标准中的控制点。

- 多做真题: 找历年的等级测评师考试真题进行练习,熟悉考试题型和重点。

- 关注最新动态: 网络安全领域技术发展迅速,要持续关注新的漏洞、新的攻击技术和新的安全标准。

- 加入社群: 与其他测评师交流,分享经验和心得,可以快速提升自己的能力。

祝您学习顺利,早日成为一名优秀的等级测评师!